30/06/2015 13h38, Do G1 Itapetininga e Região

Especialistas orientam cuidado ao transmitir informações pessoais na web.

Tema é o segundo abordado em série produzida pela TV TEM Itapetininga.

Matéria exibida em 30/06/2015, disponível em http://g1.globo.com/sao-paulo/itapetininga-regiao/noticia/2015/06/serie-invasao-de-privacidade-destaca-perigos-do-fornecimento-de-dados.html

A série “Invasão de Privacidade”, produzida pela TV TEM Itapetininga (SP), aborda a exposição da vida íntima atualmente. A segunda reportagem, exibida nesta terça-feira (30), destaca o compartilhamento de dados pessoais. São milhões de “documentos” que correm mundo afora através da internet. Especialistas recomendam sempre atenção, porque tais informações podem ser usadas contra o usuário.

A advogada de direito digital Gisele Truzzi, por exemplo, ressalta a importância de se questionar o motivo do fornecimento de dados: “É importante qualquer indivíduo prestar muita atenção no preenchimento de cadastro via internet no seguinte sentido: para que que esse estabelecimento ou essa pessoa está me solicitando esses dados? qual a necessidade?”, afirma.

Bethânia Celoto conta sobre susto ao perceber que haviam usado seus dados (Foto: Reprodução/ TV TEM)

Com tais dados em mãos, que bandidos podem agir se passando por outra pessoa e causar problemas, alerta o delegado Helton Padilha, que é assistente do Departamento de Polícia Judiciária de São Paulo Interior (Deinter) em Sorocaba (SP). “Pode acontecer do RG ser extraviado, e ser utilizado por um terceiro, esse terceiro é preso por algum motivo e apresenta aquele documento, é solto mediante fiança ou outra razão e vai embora. Aquele processo corre a revelia em nome daquela vítima que perdeu o documento. E, no futuro, acontece dessa pessoa ter até um mandado de prisão contra si e ser detida. E aí ela terá que provar que não foi ela que cometeu aqueles crimes”, explica.

Situação semelhante passou a nutricionista Bethânia Celoto. Ela estava se cadastrando em uma loja de roupas quando, para sua surpresa, seus dados já estavam cadastrados no comércio. “Pediu meu nome e aí me pediu o CPF, e quando eu passei, já tinha cadastrado o endereço, já tinha cadastrado o número da residência. Eu não tinha feito o cadastro, então fiquei um pouco assustada mesmo. Sensação de invasão de privacidade”, conclui.

Venda de dados e golpes

Em São Paulo o comércio ilegal de dados pessoais pode ser flagrado pelas ruas centrais. Um CD oferece acesso o cadastro de várias pessoas do país. No local tem todos os tipos de dados, como nome completo, número do CPF, endereço com CEP, data de nascimento, telefone e até algumas informações da contribuição fiscal. A mídia foi entregue à Polícia Civil.

São com informações como essas que muitos golpes são feitos. A pecuarista Valéria de Freitas Borges é um exemplo de vítima dessa situação. A partir de uma cobrança por telefone o cartão de crédito dela foi clonado, e na fatura do mês recebeu a cobrança de R$ 15 mil. “Ela (a golpista) muito educadamente perguntou quais os dados, nome, CPF. E aí depois então que ela me pediu, que poderia ser feito o pagamento por cartão de crédito-débito. Falei que passaria o cartão de crédito. Então ela me perguntou o número do cartão, agência e finalmente ela me perguntou meu código de segurança. Fiquei extremante chateada, me senti invadida. É um assalto sem arma”, ressalta.

São com informações como essas que muitos golpes são feitos. A pecuarista Valéria de Freitas Borges é um exemplo de vítima dessa situação. A partir de uma cobrança por telefone o cartão de crédito dela foi clonado, e na fatura do mês recebeu a cobrança de R$ 15 mil. “Ela (a golpista) muito educadamente perguntou quais os dados, nome, CPF. E aí depois então que ela me pediu, que poderia ser feito o pagamento por cartão de crédito-débito. Falei que passaria o cartão de crédito. Então ela me perguntou o número do cartão, agência e finalmente ela me perguntou meu código de segurança. Fiquei extremante chateada, me senti invadida. É um assalto sem arma”, ressalta.

Além dos números

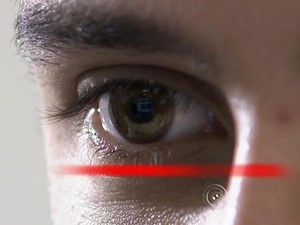

E nem mesmo características únicas de cada pessoa escapam de serem monitoradas. Alguns equipamentos são capazes de escancear cerca de 200 pontos faciais que medem a profundidade dos olhos, e a distância entre testa, nariz e queixo. Tudo isso, em questão de segundos.

Uma empresa em São Paulo, por exemplo, além da documentação padrão como RG e CPF, o cadastro do funcionário inclui a captação da digital e até de traços faciais. Isso substitui o tradicional cartão usado pra marcar ponto e abrir portas. Basta um toque ou uma foto e todas essas informações já são reconhecidas por um dispositivo, conta o gerente de produtos Rodrigo da Silva. “Há uma câmera instalada no equipamento que ela detecta que ali há uma pessoa, um ser vivo. Por exemplo, se você chegar com uma foto na frente da câmera, o equipamento consegue detectar que é uma foto e não uma pessoa.”

Equipamento identifica características da íris do olho (Foto: Reprodução/ TV TEM)

Uma grande aliada das novas tecnologias de monitoramento é a biometria, que nada mais é do que a diferenciação das características que são únicas em cada indivíduo. Outros dispositivos conseguem reconhecer a íris do olho. O aparelho captura a imagem por meio de luz infra-vermelha, para que a pupila se dilate. em seguida, o desenho da íris é transformado em um código, que é confrontado com os dados da pessoa cadastrada em uma central. Com um toque, outro dispositivo faz a leitura biométrica. As informações são codificadas em números como uma espécie de senha.

A tecnologia avançou e com ela foram desenvolvidas novas ferramentas para obter dados. Dispositivos que vão além do campo de visão e enxergam dentro do nosso corpo. Detalhes que nem nós mesmos seríamos capazes de distinguir a olho nu. Uma nova forma de invasão, que expõe e torna o invisível algo real, comenta o presidente da Ordem dos Advogados do Brasil (OAB) em Itapetininga Luiz Gongazga Lisboa Rolim:

“Por mais cauteloso que o cidadão, que o consumidor seja, há facilidades através desses meios de obter dados. O que você vai fornecer: você vai fornecer seu nome, seu CPF, seu RG, seu endereço. Falta exatamente uma legislação, uma norma, que regulamente o uso desses dados via correio eletrônico, meios eletrônicos, internet, etc. Exatamente por não ter essa norma regulamentadora que o abuso existe”, diz.

Antes ocupando espaços enormes, documentos hoje cabem em centímetros (Foto: Reprodução/ TV TEM)